Kā tika apspriests un ļoti skaidri zināms, ransomware vīrusi WannaCry si Petja nevarēja radīt kaitējumu tik lielam apjomam, ja viņi neizmantoja pakalpojumu Windows, pa kreisi aktivizējis default de microsoft par vismaz savādiem iemesliem.

SMBv1 ir pakalpojums, kas tika izmantots un varēja iekļūt miljonos datoru Windows Dators no visas pasaules. Lai kā arī būtu Windows 10, Windows 8 vai Windows 7, SMBv1 nekavējoties jādeaktivizē.

Pirms došanās apmācībā, redzēsim to nozīmē šo SMBv1.

SMBv1 ir vecais protokols Server Message Block izmanto Windows failu koplietošanai vietējā tīklā. Vēlāk šis protokols tika aizstāts ar divām versijām. SMBv2 si SMBv3. Pēdējais var palikt aktīvs sistēmā. Tie ir droši un tos nevar izmantot.

Pēc Microsoft domām, SMBv1 protokols operētājsistēmās ir palicis aktīvs vienkārša iemesla dēļ, ka pastāv vairāki vecās lietojumprogrammas, kas izmanto šo protokolu, tās tiek atjauninātas SMBv2 si SMBv3. Dīvaini iemesli atstāt kaut ko tādu, paturot prātā, zinot iepriekš kiberuzbrukumi kā šis protokols ir liels risks.

Kā atspējot SMBv1? Windows 8 un Windows 10

Kopš Windows 10 Fall veidotāji Update (galvenais atjauninājums gaidāms 2017. gada septembrī) default SMBv1. Mēs nezinām, kāpēc Microsoft bija jāpieņem tik liels kaitējums, taču šī ir vēl viena diskusija. Līdz tam SMBv1 var ļoti viegli deaktivizēt kontroles panelis → Programs → Pagriezt Windows funkcijas ieslēgtas vai izslēgtas. Lai to izdarītu, jums dators netiek izslēgts.

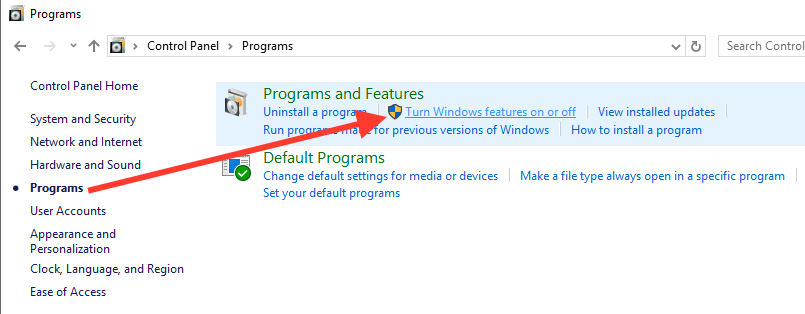

- Atvērt kontroles panelis un noklikšķiniet uz "Programs".

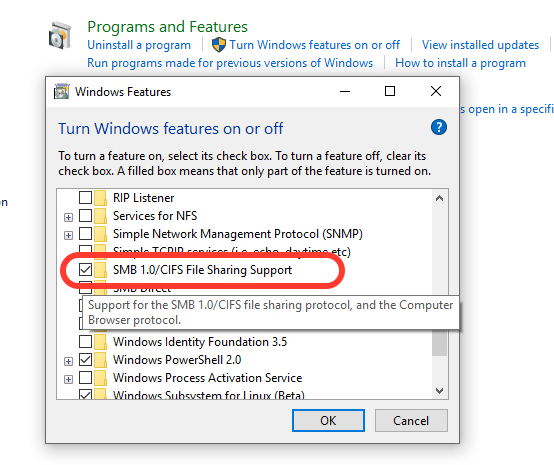

- pakalpojumu, lietojumprogrammu un protokolu sarakstā Windows, identificējiet un noņemiet atzīmi no izvēles rūtiņasSMB 1.0 / CIFS failu apmaiņas atbalsts"

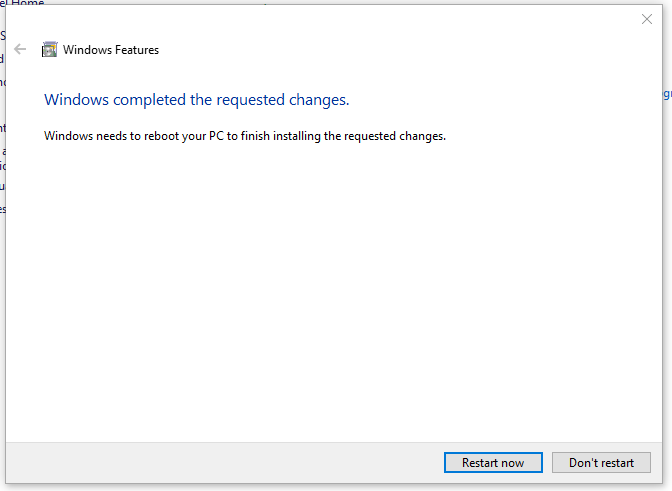

Noklikšķiniet uz "OK", pēc tam restartējiet pēc tam, kad deaktivizēšana būs veiksmīga.

Par Windows 7, SMBv1 atspējošana ir nedaudz sarežģītāka un prasa nelielu uzmanību. Jums ir jārediģē reģistri Windows (Windows Reģistrs), lai atspējotu protokolu.

Kā atspējot SMBv1? Windows 7

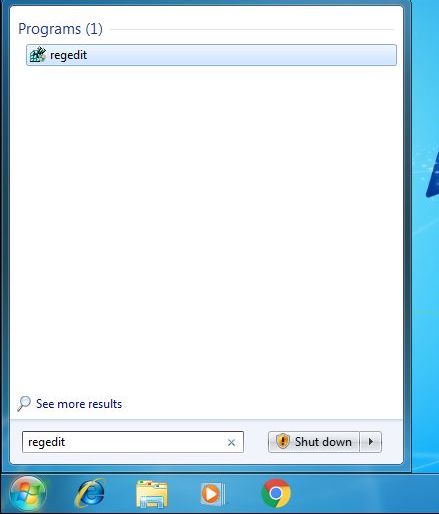

- atveriet reģistra redaktoru no Strat → meklēt “regedit".

- Reģistra redaktorā mēs izmantojam joslu kreisajā pusē, lai pārietu uz:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters

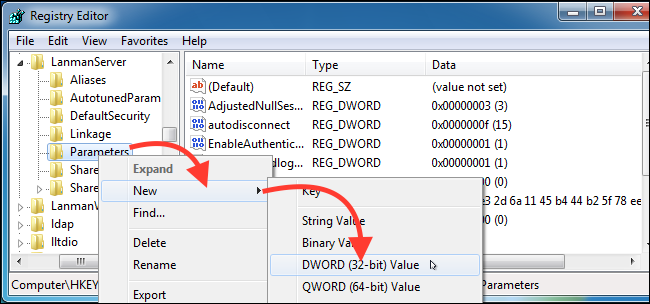

Nākamais solis ir izveidot jaunu apakšatslēga sadaļā “Parametri”. Ar peles labo pogu noklikšķiniet uzparametri”→ Jaunumi → DWORD (32 bitu) vērtība.

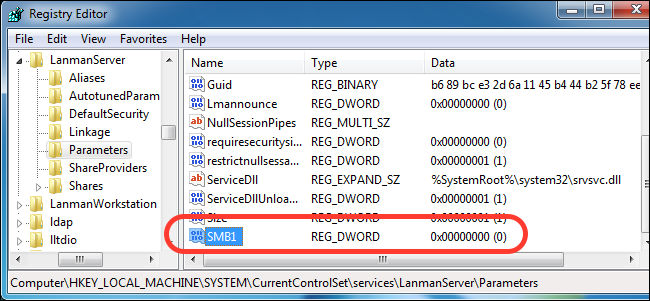

Jaunās vērtības nosaukums būs "SMB1" ar vērtību "0", kas nozīmē, ka tā ir atspējota.

Viss, kas jums jādara tagad, ir izslēgts Registry Editor un restartējiet operētājsistēmu. Pēc restartēšanas SMBv1 protokols tiks atspējots.

Kā precizējums, SMBv1 nav tieši atbildīgs par ransomware infekciju WannaCry si Petja. Ar šo protokolu tika atļauts izplatīt vīrusu tikai vietējiem tīkliem, inficējot miljoniem datoru visā pasaulē.

Noteikti izmantojiet vīrusu programmatūras atjaunināšanu, lai pastāvīgu dublējumkopijas (backup) svarīgos failus un pēdējais, bet ne mazāk svarīgi, jābūt uzmanīgiem, ko pogas un saites noklikšķināt.