Visur parādās drošības izaicinājumi, un ir atrasts jaunākais hakeris spraudņa ievainojamības izmantošana WordPress turklāt tas ir paredzēts, lai ierobežotu lietotāju piekļuvi iespējām WordPress un labāk kontrolēt savas atļaujas.

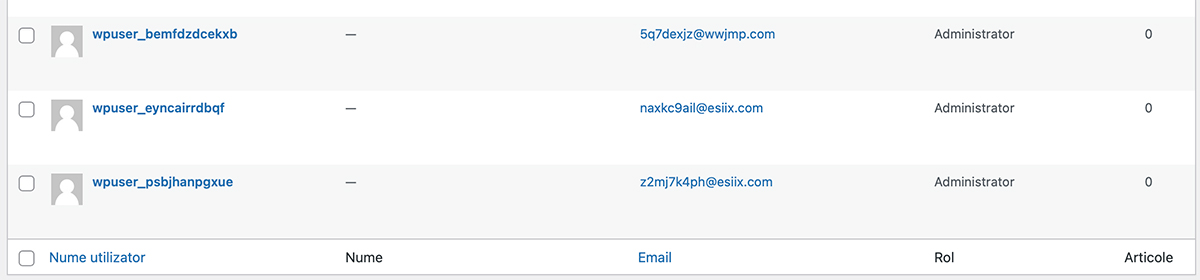

Ja jums ir emuārs, tiešsaistes veikals, darbojas prezentācijas vietne WordPress un modulis PublishPress iespējas, ir labi pārbaudīt, ja nav Dashboard → Users → All Users → Administrator, nav neviena lietotāja, kuru jūs nezinātu un lielākoties ar formas nosaukumu "wpuser_sdjf94fsld".

Es saskāros ar šo uzlaušanu vairākos tiešsaistes veikalos un ātri nonācu pie secinājuma, ka to vienīgais kopīgais elements ir spraudnis PublishPress iespējas, kas uzrāda a ievainojamība, kas ļauj pievienot lietotāju ar rangu Administrator, bez standarta reģistrācijas procesa nepieciešamības.

Dažās vietnēs WordPress ietekmēti, uzbrucēji bija apmierināti ar jaunu lietotāju pievienošanu administrator, neradot nekādus bojājumus. Vai varbūt viņiem nebija laika.

Savukārt citi tika izgatavoti novirzīšana no WordPress Adduztver (URL) un/vai Vietne Adduztver (URL) uz ārējām lapām un, visticamāk, vīrusiem. Pazīme, ka tiem, kas uzsāka šos uzbrukumus, bija maz prāta. Tā ir labākā drošības daļa.

Protams, nav patīkami pamosties, ka interneta veikals, mājaslapa vai blogs tiek pāradresēts uz citām interneta adresēm, bet labā puse ir tā, ka šobrīd, kurš pārņēma kontroli, tas nekādu citu postu nav nodarījis. Veida, satura dzēšana, surogātpasta saišu ievadīšana visā datu bāzē un citas trakas lietas. Es nevēlos dot idejas.

Kā atrisināt drošības problēmu, ja mūs ir skārusi wpuser_ exploit WordPress?

Mēs ņemam scenāriju, kurā emuārs WordPress tika ietekmēts uzlauzts "wpuser_" dēļ, un tas tika novirzīts uz citu tīmekļa adresi. Ir skaidrs, ka jūs vairs nevarat pieteikties un piekļūt informācijas panelim.

1. Mēs izveidojam savienojumu ar ietekmētās vietnes datu bāzi. Izmantojot phpMyAdmin vai jebkuru citu pārvaldības ceļu. Datu bāzes autentifikācijas dati atrodas failā wp-config.php.

define('DB_USER', 'user_blog');

define('DB_PASSWORD', 'passworddb');2. Mergemswp_options"Un uz kolonnas"optons_value"Mēs pārliecināmies, ka tā ir pareizā mūsu vietnes adrese"siteurl"Un"home".

No šejienes tas praktiski tiek novirzīts uz citu adresi. Tiklīdz mainīsiet vietnes adresi, tā atkal būs pieejama.

3. Viss sadaļā “wp_options"Mēs pārbaudām, vai arī administratora e-pasta adrese nav mainīta. Mēs pārbaudām "admin_email"Lai būtu īstais. Ja tā nav īstā, mēs to mainām un nododam likumīgo adresi. Šeit es atradu"admin@example.com".

4. Dodieties uz informācijas paneli un dariet to update steidzams spraudnis PublishPress iespējas vai atspējojiet to un izdzēsiet to no servera.

5. uz Dashboard → Users → All Users → Administrator mēs dzēšam nelikumīgos lietotājus ar rangu Administrator.

6. Mēs mainām likumīgo lietotāju paroles ar tiesībām uz Administrator un datu bāzes paroli.

Būtu ieteicams uzstādīt un konfigurēt drošības moduli. Wordžogs Drošība nodrošina pietiekamu aizsardzību bezmaksas versijā šādiem uzbrukumiem.

Es nepavadīju daudz laika, meklējot, kur ir ievainojamība PublishPress iespējas, bet ja jums ir inficēta vietne ar šo ļaunprātīgu izmantošanu, var jums palīdzēt atbrīvoties no tā. Komentāri ir atvērti.

Lai uzzinātu vairāk par šo tēmu, skatiet šo ziņu: https://www.wordfence.com/blog/2021/12/massive-wordpress-attack-campaign/